国外主机上美国多ip站群使用教程端口和防火墙配置

在选择用于搭建美国多ip站群的国外主机时,大家最关心的是“性能最好”“性价比最高”“最便宜”。对于站群用途,推荐优先考虑提供稳定多IP段和独立公网IP的VPS或独服供应商,因为价格与稳定性之间需平衡:便宜的方案常来自共享IP或流量受限的托管,而“最佳”通常意味着合适的带宽、DDoS防护与灵活的端口配置及防火墙配置能力。

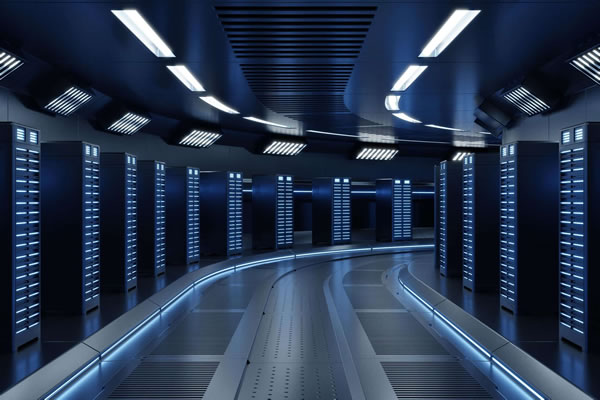

使用国外主机(尤其在美国机房)搭建站群,优势包括IP资源丰富、网络出口直连北美/全球节点、延迟低及更容易获得不同IP段。对SEO、内容分发或隔离风险(被封IP时影响最小)有帮助。同时,国外供应商通常支持按需添加IP、VLAN或额外IPv4地址,便于实现美国多ip站群的部署。

选购时关注三点:1) 是否允许分配多个公网IP;2) 是否支持IP别名或二层独立网段;3) 带宽、流量计费和DDoS防护。便宜方案通常来自海外廉价VPS,但可能需要额外付费购买多个IPv4;性价比高的供应商则提供套餐内IP或按量定价。务必确认供应商对站群内容的政策,避免因滥用被封禁。

在服务器上启用多个IP通常有两种方式:1) 在网络接口上添加别名(如eth0:0、eth0:1)或直接在现代系统上新增IP到同一接口;2) 配置二层VLAN或额外网卡。无论采用哪种方式,需要在系统网络配置文件或云面板中添加额外IPv4并保证路由表正确,确保每个美国多ip站群的站点能通过对应IP对外访问。

Web服务层面,可通过在Nginx/Apache中基于IP绑定虚拟主机(listen IP:80/443)实现每个站点使用独立IP。也可以采用同一IP不同端口的方式(如IP:8080),但不利于标准80/443访问和SEO。推荐使用独立IP加标准端口,若需端口转发(例如将外部某端口映射至内部端口),可在服务器或路由层配置相应规则。

常用防火墙工具有iptables、nftables与ufw。基本原则是默认拒绝(DROP/REJECT)不必要流量,仅开放必要端口(如80/443/22等)。对于多IP环境,可按IP段或单个IP设定白名单、速率限制或端口映射策略。合理配置能防止扫描、暴力破解与DDoS放大等常见风险。

使用iptables时,可为每个IP单独写规则,例如限定某个IP只允许80/443流量;nftables语法更现代化,性能更好。无论哪种工具,注意保存并在重启后恢复规则,避免把自己锁在远程服务器之外。建议先在本地测试规则,或使用console/远程KVM保留紧急恢复通道。

对初学者可优先使用ufw(Ubuntu默认可用),写法直观:允许/拒绝端口或IP。很多云供应商还提供面向实例或子网的“云防火墙”,优点是生效在虚拟化层面,能在操作系统未启动或被误配置时依然保护实例。将云防火墙与实例内防火墙结合使用可形成多层防护。

若需将不同外部端口映射到内部服务(或多个站点共享IP但不同端口),可在服务器上配置NAT(iptables PREROUTING规则)或在路由器层面设置端口转发。注意HTTPS证书问题:端口转发常导致证书绑定复杂,建议尽量使用独立IP并在标准443端口部署HTTPS。

保持系统和服务及时更新、使用强口令或密钥认证、限制SSH访问来源并启用Fail2ban或类似工具。若发现访问异常或IP被封,检查防火墙规则、服务绑定和主机提供商的安全日志。对于大量站点,建议使用自动化配置管理(Ansible/Chef)和集中日志/监控来快速定位问题。

搭建美国多ip站群的成本主要来自额外IPv4地址、带宽和DDoS防护。建议先小规模试验,评估带宽与延迟,再扩容IP;必要时采用混合策略(部分站点使用共享IP或CDN)。性能上,独立IP能降低相互影响风险,但管理复杂度和成本增加。

总体而言,使用国外主机在美国机房部署多ip站群是可行且常见的做法。选购时兼顾价格与功能,优先选支持多IP、易于配置防火墙与端口规则的供应商;在服务器端严格配置网络绑定、端口监听与防火墙策略,保持日志与备份。合理的端口和防火墙配置不仅保障可访问性,也显著提升安全性与稳定性。

-

美国服务器:全面了解美国服务器的优势和特点

美国服务器:全面了解美国服务器的优势和特点 随着互联网的普及和发展,服务器在网络中扮演着至关重要的角色。美国作为全球互联网技术的领先国家之一,其服务器在全球范围内备受关注。本文将深入探讨美国服务器的优势和特点,帮助读者更全面地了解美国服务器。 美国服务器一直以其高性能而闻名。美国拥有先进的服务器设备和技术,能够提供稳定2025年5月31日 -

高品质美国服务器站群推荐与使用体验分享

1. 选择合适的美国服务器 在选择美国服务器时,有几个关键因素需要考虑,包括服务器的性能、稳定性、价格和售后服务等。首先,可以通过各大主机评测网站查看不同服务器的评分和用户反馈。 1.1 性能方面,选择配置较高的CPU和内存,可以保证站群的处理速度和并发能力。 1.2 稳定性是站群运行的重要保证,建2025年9月26日 -

美国法兰克福服务器:一站式高效解决方案

美国法兰克福服务器:一站式高效解决方案 随着互联网的快速发展,越来越多的企业和个人都需要强大的服务器来支持他们的业务和网站。在选择服务器提供商时,美国法兰克福服务器是一个备受推崇的选择。它提供了一站式高效解决方案,让用户无需担心服务器的性能和稳定性。 美国法兰克福服务器提供了卓2025年7月2日 -

美国VPS站群服务器:提升网站排名的利器

美国VPS站群服务器:提升网站排名的利器 VPS站群服务器是一种虚拟专用服务器(VPS),用于托管多个网站,这些网站共享相同的IP地址。站群服务器可以帮助网站主打造一个网络生态系统,提高网站在搜索引擎上的排名。 美国VPS站群服务器拥有强大的硬件配置和网络基础设施,能够提供稳定可靠的服务。美国作为全球互联网发达国家,拥有丰富2025年6月11日 -

如何利用美国大带宽不限流量服务器提升网站速度

问题一: 什么是美国大带宽不限流量服务器? 美国大带宽不限流量服务器是指位于美国的数据中心,具备高带宽和不限流量的特性。这种服务器能够提供快速的数据传输速度,适合需要处理大量访问流量的网站。由于其带宽大,用户在访问网站时能够体验到更快的加载速度,特别是对于视频、图片等大文件的展示。 问题二: 为什么选择美国大带宽不限流量服务器对提升网站速2025年9月18日 -

Bluehost提供的美国站群服务器,为您的网站带来更强大的SEO效果

美国站群服务器是一种通过多个服务器来托管多个网站的解决方案。这些服务器位于美国,提供高速稳定的网络连接和可靠的服务器性能。 1. 高性能:Bluehost的美国站群服务器采用先进的硬件设备和优化的网络架构,能够提供稳定快速的服务器性能。 2. 多地区节点:Bluehost在美国各地设有多个节点,使得您的网站能够在全美范围内快速加载,提供更2025年4月13日 -

美国云服务器品牌推荐与性能评测

引言:选择最优的美国云服务器 在当今数字化时代,选择合适的云服务器对于企业和个人用户来说显得尤为重要。美国作为科技发展的前沿,拥有众多知名的云服务器品牌。在这篇文章中,我们将为您推荐一些美国云服务器品牌,并对它们的性能进行评测,帮助您找到最好、最佳和最便宜的选择。 最佳美国云服务器品牌推荐 在众多美国云服务器品牌中,亚马逊AWS、谷歌云和微软2025年9月10日 -

美国次贷危机房贷总额对经济的深远影响

2007年到2008年间,美国次贷危机席卷全球,导致了经济的剧烈震荡。这场危机的核心在于房贷总额的急剧扩张,特别是那些高风险的次贷产品。随着房价的崩溃,许多家庭陷入了无力偿还贷款的困境,导致金融机构的巨额亏损,从而引发了一系列的经济连锁反应。 美国房贷市场的迅速扩张,使得许多居民以超出其偿还能力的贷款购买房屋。由于信贷政策的放松,银行和其他金2025年9月15日 -

托管美国服务器的费用和服务内容详解

1. 托管美国服务器的费用通常包括哪些方面? 托管美国服务器的费用主要包括以下几个方面: 服务器租赁费用:这通常是最主要的费用,依据服务器的配置、性能和品牌而有所不同。 带宽费用:根据不同的使用需求,带宽的选择也是费用的一部分,一般按流量或者固定带宽计费。 技术支持费用:部分服务商可能会收取技术支持服务的额外费用,2025年10月23日